V dnešnom prepojenom svete je pochopenie toho, ako fungujú sieťové porty a IP adresy, kľúčové pre správnu správu a zabezpečenie sietí. Táto oblasť zahŕňa techniky ako skenovanie portov, detekcia operačných systémov a pokročilé metódy zabezpečenia, ktoré pomáhajú identifikovať a chrániť sieťové zariadenia.

Skenovanie Portov: Základná Sieťová Diagnostika

Skenovanie portov je základnou technikou používanou na zisťovanie, ktoré porty na cieľovej IP adrese sú otvorené, zatvorené alebo filtrované firewallom. Nie je vždy nevyhnutné skenovať každý port každej IP adresy; efektivita závisí od typu skenovania a cieľov. Nástroje ako Nmap ponúkajú širokú škálu možností na prispôsobenie použitých techník.

Jednou z techník je použitie ICMP (Internet Control Message Protocol). ICMP sa bežne používa na diagnostiku sieťových problémov a často sa kombinuje s inými typmi paketov. Napríklad, paket určený pre port 80 (bežne používaný pre webové servery) môže byť v kombinácii s požiadavkou ICMP Echo Request. Parametre ako -PA (pre ICMP Echo Request) a -PE (pre ICMP Echo Request s pridaným payloadom) umožňujú detailnejšie testovanie dostupnosti hostiteľa. Tieto parametre sa môžu kombinovať, aby sa maximalizovala šanca na získanie informácií bez priameho odosielania paketov na cieľové stanice, čo môže byť užitočné pri obchádzaní niektorých bezpečnostných opatrení.

Nmap ponúka aj špecifické TCP a UDP skenovacie techniky. Parameter -PS [portlist] vysiela prázdny TCP paket s nastaveným SYN flagom na špecifikované porty. Ak je cieľový port zatvorený, očakáva sa odpoveď RST (reset) paket. Ak je port otvorený, cieľ odpovie SYN/ACK paketom, čím iniciuje druhý stupeň trojcestného nadväzovania spojenia (TCP 3-way handshake). Prijatie SYN/ACK paketu signalizuje, že hostiteľská stanica je dostupná. Nmap dokáže spracovať zoznam cieľových portov v rovnakom formáte, čo umožňuje cielené skenovanie. Tieto techniky sú navrhnuté tak, aby maximalizovali šancu na obídenie firewallov a boli efektívne pri zisťovaní aktívnych hostiteľských staníc.

Ďalšou metódou je DNS (Domain Name System) reverzné vyhľadávanie. Nmap odosiela dotazy priamo DNS serverom nastaveným v lokálnej konfigurácii alebo používa systémový DNS resolver na preklad IP adries na hostiteľské názvy. Toto môže byť užitočné pri identifikácii zariadení, aj keď nie sú priamo dostupné cez iné metódy. Je prekvapivé, koľko užitočných informácií môžu poskytnúť jednoduché hostiteľské názvy, ako napríklad názvy spoločností alebo ich pobočiek. Napríklad, ak sa pri skenovaní objaví názov ako "Playboy Enterprises offices in Chicago", je to jasný indikátor, že sa skenuje sieť patriaca danej spoločnosti. V takýchto prípadoch je vhodné preskúmať IP adresy hlbšie, aby sa predišlo skenovaniu siete nesprávnej spoločnosti.

Pri skenovaní je dôležité zvážiť aj typy sieťových protokolov. Nmap podporuje skenovanie IPv6. Pri pokuse o odoslanie neupraveného IP paketu, ako napríklad ethernetového rámca s príslušnou adresou, môže byť potrebné vykonať milióny ARP (Address Resolution Protocol) dopytov na nedostupné hostiteľské stanice, aby sa overila ich aktivita.

Čo je skenovanie portov - krátky úvod do skenovania portov

Zabezpečenie Sieťových Portov: Od Jednoduchých Metód po Komplexné Riešenia

Bezpečnosť sieťových prvkov bola dlho podceňovaná, ale tento trend sa mení. Firmy si čoraz viac uvedomujú význam a dôsledky potenciálnych hrozieb. Zaujímavé je, že počet útokov zvnútra siete často prevyšuje počet útokov zvonka.

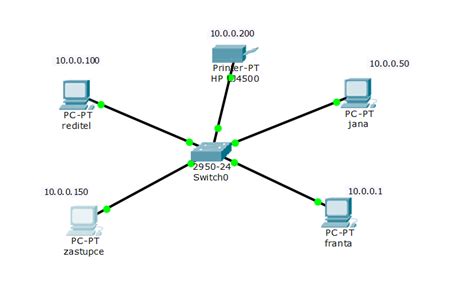

Port Security je základný spôsob zabezpečenia portov, ktorý kontroluje MAC (Medium Access Control) adresy pripojených zariadení. Umožňuje obmedziť počet MAC adries na port, nastaviť povolené adresy alebo ich naučiť dynamicky. V prípade porušenia pravidiel je možné nastaviť rôzne akcie, ako napríklad shutdown (zablokovanie všetkej komunikácie) alebo restrict (zablokovanie komunikácie z neautorizovaných adries, ale zaznamenávanie porušení). Spojením Port Security s VLAN (Virtual Local Area Network) je možné fyzický port priradiť k pevne pridelenému virtuálnemu segmentu siete.

Pre rozsiahle podnikové siete sú často potrebné komplexnejšie riešenia. Pri konfigurácii Port Security na Cisco prepínači sa funkcia zapína príkazom switchport port-security. Prednastavená hodnota je 1, čo znamená pripojenie len jedného zariadenia. MAC adresy je možné nastaviť ručne (switchport port-security mac-address MAC_ADRESA) alebo dynamicky. Parametrom sticky je možné zabezpečiť uloženie dynamicky naučenej MAC adresy do konfigurácie. Akcie pri porušení pravidiel sa nastavujú príkazom switchport port-security violation.

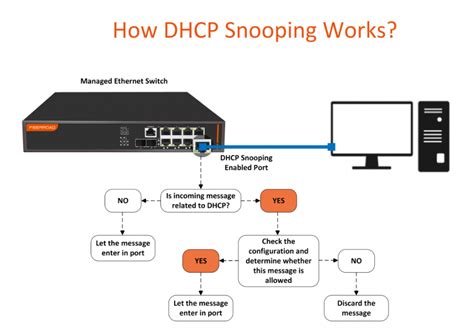

DHCP (Dynamic Host Configuration Protocol) je protokol, ktorý automaticky prideľuje IP adresy a ďalšie sieťové konfigurácie zariadeniam v sieti. Útoky ako DHCP Spoofing alebo DHCP Starvation predstavujú vážne hrozby. Pri DHCP Spoofingu útočník falšuje DHCP správy (napríklad spustením vlastného DHCP servera) s cieľom podvrhnúť obeti falošné sieťové parametre, ako je iná predvolená brána, čo môže viesť k presmerovaniu premávky na útočníkov počítač. DHCP Starvation sa snaží vyčerpať adresné rozsahy DHCP servera.

DHCP Snooping je metóda ochrany proti DHCP Spoofingu. Konfiguruje sa na prístupových prepínačoch a spočíva v odpočúvaní DHCP požiadaviek a blokovaní podvrhnutých odpovedí. Odpovede z DHCP servera sú povolené iba na dôveryhodných (Trusted) portoch. Administrátor ručne nastavuje, ktorý port je dôveryhodný. Cisco prepínače umožňujú nastaviť DHCP Snooping pre ľubovoľný počet VLAN, definovať dôveryhodné porty a obmedziť počet požiadaviek za sekundu (PPS) na DHCP server.

Funkcia DHCP Snooping Binding Database chráni pred ďalšími útokmi. Vytvára tabuľku obsahujúcu väzby medzi MAC adresou, IP adresou, dobou zapožičania, portom, VLAN a spôsobom pridania položky.

ARP Cache Poisoning je útok, pri ktorom útočník falšuje ARP odpovede, aby presmeroval komunikáciu napadnutého PC na seba. Protokol ARP zodpovedá za zisťovanie väzieb medzi IP adresou a MAC adresou v lokálnej sieti.

DAI (Dynamic ARP Inspection) je obrana proti ARP Cache Poisoningu. Využíva tabuľku vytvorenú pomocou DHCP Snoopingu. ARP pakety z nedôveryhodných portov sú analyzované. DAI kontroluje, či MAC a IP adresy v ARP správach zodpovedajú záznamom v databáze DHCP Snoopingu.

IP Source Guard má podobnú funkciu ako DAI, ale detekuje falšované zdrojové IP adresy a blokuje nepovolené IP adresy na portoch. Aj táto funkcia využíva DHCP Snooping Binding Database.

Presmerovanie Portov a Sieťový Prístup: Výzvy a Riešenia

Presmerovanie portov (Port Forwarding) je sieťová technika, ktorá smeruje externú prevádzku z internetu na konkrétne zariadenia alebo služby v lokálnej sieti. Konfiguruje sa na smerovači, kde sa externý port mapuje na interný port cieľového zariadenia. Táto technika je často využívaná napríklad na hosťovanie herných serverov, kde umožňuje hráčom pripojiť sa k hernej konzole alebo PC cez internet. NAT loopback sa používa na dosiahnutie interného servera pomocou verejnej IP adresy zvnútra siete.

Prístup k zdieľaným zložkám na NAS (Network Attached Storage) z internetu vyžaduje presmerovanie príslušných portov. Pre NFS (Network File System) sú to porty 111, 2049 a port lockd. Pre Sambu (CIFS/SMB) sú to porty 137-139 a 445. Zdieľanie dát cez internet by malo byť náležite zabezpečené. Bezpečnejšou alternatívou k priamemu pripojeniu cez internet je vytvorenie VPN (Virtual Private Network) a pripájanie sa do lokálnej siete cez ňu.

Problém nastáva, ak poskytovateľ internetu neposkytuje verejnú IP adresu. V takom prípade je prístup z internetu obmedzený, najmä ak poskytovateľ používa CGNAT (Carrier-Grade Network Address Translation), kde viacero zákazníkov zdieľa jednu verejnú IP adresu. V takýchto prípadoch je často nevyhnutné získať vlastnú verejnú IPv4 adresu, prípadne využiť IPv6, ak ho podporuje aj pripájajúca sa strana. Pripojenie k zdieľaným zložkám priamo z internetu, najmä cez protokoly ako Samba, sa dôrazne neodporúča kvôli bezpečnostným rizikám.

Alternatívnym riešením pri absencii verejnej IP adresy môže byť využitie malej VPS (Virtual Private Server) s verejnou IP adresou a prepojenie s domácou sieťou cez VPN protokol ako WireGuard alebo OpenVPN.

Izolácia Portov a VLAN: Efektívne Rozdelenie Sieťových Segmentov

Potreba izolovať skupiny portov na jednom switchi, kde každý port v skupine zdieľa rovnaký "uplink" port, je bežná požiadavka. Chceme použiť LAN aj internet súčasne na jednom switchi. Na tento účel je potrebná podpora tzv. Private VLAN (terminológia Cisco) alebo podobnej funkcie u iných výrobcov.

VLAN (802.1Q) umožňuje segmentáciu siete, pričom môže byť buď "tagovaná" (prenášajúca informácie o VLAN v hlavičke paketu) alebo "port-based" (priradená portom). Private VLAN umožňuje izolovať porty navzájom, pričom všetky izolované porty zdieľajú prístup k spoločnému "uplink" portu. Táto funkcia zvyšuje bezpečnosť tým, že zabraňuje priamej komunikácii medzi izolovanými zariadeniami, napríklad medzi servermi v DMZ (Demilitarized Zone), ktoré by inak mohli slúžiť ako "hopping station" pri útoku.

Niektorí výrobcovia, ako napríklad Zyxel, ponúkajú funkcie ako Private VLAN Edge, MAC based VLAN, Guest VLAN a iné, ktoré rozširujú možnosti segmentácie. HP switchy tiež podporujú rôzne typy VLAN.

Jednou z možností je použitie menšieho switchu s funkciou port isolation. Na väčšom switchi sa vytvorí obyčajná portová VLAN a pre každú skupinu sa vyhradí jeden port ako uplink, ktorý sa pripojí do menšieho switchu. Port isolation na menšom switchi potom zabezpečí komunikáciu medzi uplinkom a jedným portom, pričom ostatné porty na tomto menšom switchi zostanú izolované.

Pokročilejšie riešenie zahŕňa konfiguráciu VLAN subinterfacií na routri. Na switchi sa nakonfigurujú klasické VLANy a smerovanie (firewallovanie) medzi nimi prebieha na routri. Každá VLAN má svoj vlastný IP subnet a router má na každom VLAN subinterfaci IP adresu z danej VLAN. Kontrola komunikácie medzi rôznymi VLAN potom prebieha na routri/firewalle.

Otázka, či sa počítače z rôznych VLAN uvidia, ak si niekto manuálne nastaví IP adresu z inej VLAN, alebo ak dôjde k duplicitným IP adresám, je relevantná. Základný princíp VLAN je, že switch nerozpozná IP adresy, ale pracuje na základe MAC adries a VLAN tagov. Ak si počítač v jednej VLAN nastaví IP adresu z inej VLAN, počítače v cieľovej VLAN ho neuvidia. DHCP server nebude mať problém, ak je aktivovaná funkcia "DHCP relay" na routri, ktorá preposiela DHCP požiadavky a odpovede.

Na Cisco prepínači, ak sa použijú VLANy, je potrebné na routri nakonfigurovať samostatné VLAN subinterfacy. V každej VLANe musí byť iný IP subnet a router bude mať v každej VLANe inú IP adresu ako uplink. Komunikácia medzi VLANami je potom riadená routrom/firewallom. V prípade, že sa všetky porty, vrátane uplinku, nastavia ako UNTAGGED, a medzi VLANami nefunguje ping, môže to znamenať, že konfigurácia nie je správna, alebo že na routri nie sú správne nakonfigurované subinterfacy. Prepojenie viacerých malých skupín používateľov, ktorí zdieľajú jednu IP sieť, ale majú adresy pridelené DHCP, je bežnou praxou.